https://lahora.gt/ Por Andrea Solórzano -4 septiembre, 2022

Como un pez atrapado en el anzuelo, miles de personas han sido víctimas de estafas por medio de correos electrónicos diseñados para ser una copia exacta de los que envían entidades bancarias, gubernamentales o de redes sociales. Así logran acceder a contraseñas e información financiera.

Este tipo de ciberataque se conoce como Phishing, término que proviene de la palabra “fishing” (pesca) y hace alusión al acto de “pescar” usuarios mediante “anzuelos” (trampas).

Si alguna vez ha recibido un e-mail de “Alerta Phishing”, seguramente es porque la organización ha identificado que esta estafa se ha hecho presente en la bandeja de entrada de sus receptores.

Con el propósito de tomar medidas de prevención, La Hora Economía conversó con el experto Jorge Utrera, gerente del Área de respuesta a incidentes de la empresa de seguridad informática SISAP, quien comparte una serie de recomendaciones ante esta amenaza.

¿CÓMO SE PUEDEN PREVENIR ESTE TIPO DE CIBERATAQUES?

Los ataques de tipo Phishing son de los más difíciles de prevenir, ya que no existe un firewall o herramienta que pueda restringir el ingreso de estos correos. Cualquier persona puede crear un correo y hacerlo parecer muy similar o incluso igual al que enviaría una empresa real.

“Somos las personas o usuarios finales quienes debemos estar conscientes y muy atentos cuando recibimos y revisamos nuestros correos”, comentó.

Además, recomienda la técnica “Stop, Think and Act”, que en español significa “Pare, Piense y Actúe”.

¿CÓMO SE PUEDE DETECTAR SI ES UN CORREO REAL O ES PHISHING?

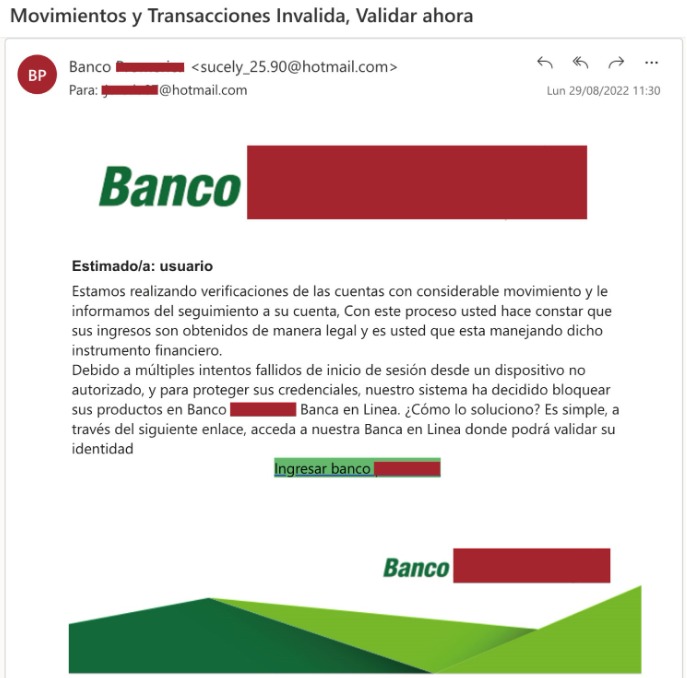

Según el profesional, una de las maneras como podemos identificar si el correo es real es posicionarnos sobre el nombre del remitente y poner atención al correo electrónico que está asociado. Generalmente el dominio del correo no corresponderá a la empresa u organización que dicen representar. Po ejemplo, podrían recibir un correo electrónico de actualización de datos del “Banco del País” bajo el dominio de bancodelpais339@hotmail.com, cuando el real es actualizaciones@bancopais.com.

“Existen casos en donde los ataques son tan bien planificados y ejecutados, que incluso los dominios de correo son similares al de la organización y al ojo humano podrían parecer auténticos. Un ejemplo podría ser actualizaciones@bancopals.com, en el dominio del correo utilizado se sustituyó la letra i por una l”, ilustró.

Es aquí en donde vuelve a tomar sentido la frase: “Pare, piense y actúe”.

– Pare: Pare de hacer lo que estaba trabajando o platicando.

– Piense: Piense si el correo que recibe hace sentido, ¿tiene alguna deuda que pagar con esa empresa, recientemente compró lo que dicen, recibiría un correo de esa supuesta organización para pedirle que ingrese o cambie su contraseña?

– Actúe: Actúe o realice una acción sobre ese correo solamente si está seguro que se trata de la organización que dicen ser, de lo contrario desconfíe o valide por otros medios la veracidad de dicho correo.

¿Qué deben hacer los usuarios si les llega un correo de Phishing?

Si el Phishing se recibió en un correo institucional, de la empresa u organización en la que se trabaja, lo mejor es reportarlo al área responsable de ciberseguridad de la compañía, según el profesional.

En caso que la organización no cuente con un área de ciberseguridad, Utrera recomienda a los usuarios ponerse en contacto con empresas dedicadas a brindar este tipo de servicios como SISAP, ya que más allá de un ataque aislado, también podría tratarse de un ataque sistemático que intenta vulnerar por medio de cualquier colaborador la seguridad de la empresa.

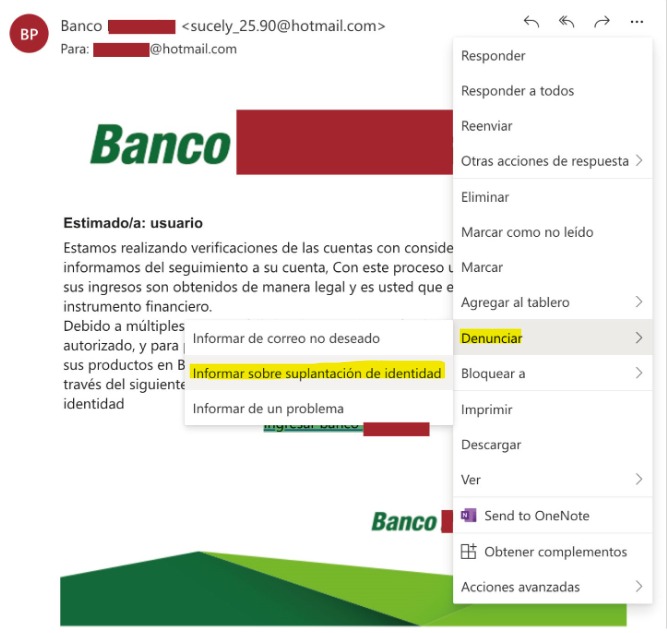

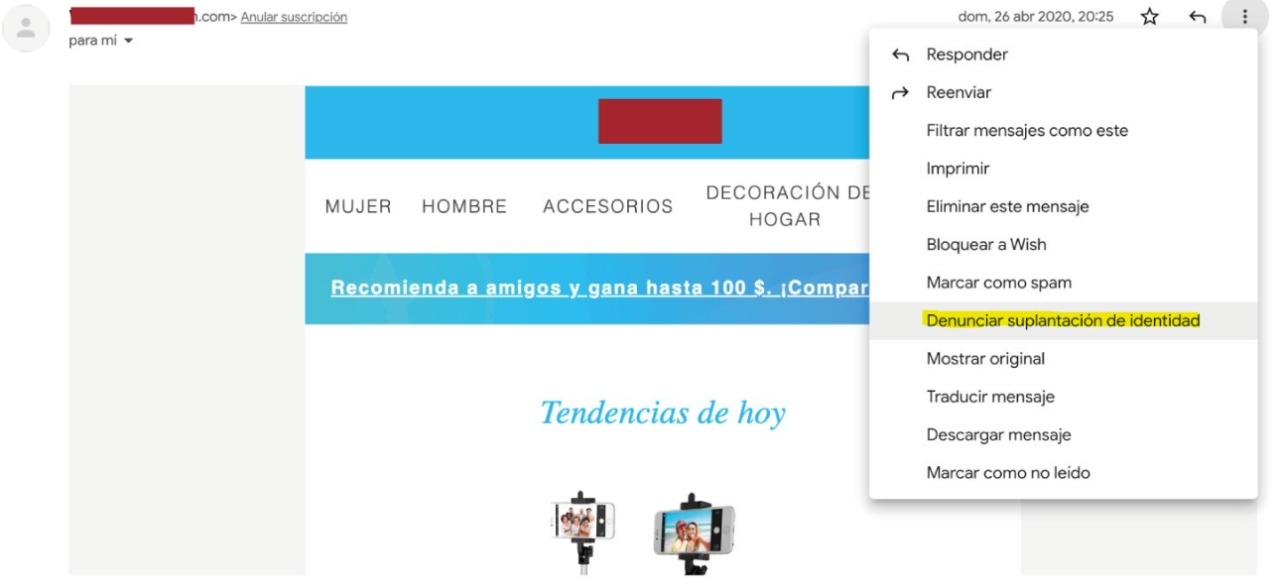

“Si el correo Phishing se recibió en un correo personal como Hotmail, Outlook o Gmail es importante conocer que estos proveedores de servicio cuentan con varios mecanismos u opciones para marcar o reportar como spam o suplantación de identidad los mensajes. Se recomienda que estos correos sean reportados según corresponda, pues con esto se evitará recibirlos en futuras ocasiones”, explicó el Ejecutivo.

En cualquiera de los dos escenarios, se recomienda evitar hacer clic en los enlaces que se reciba en el correo, así como no descargar ningún archivo por muy interesante que pueda parecer.

¿Qué se puede hacer si los usuarios abrieron el enlace?

Si se trata de un correo profesional (empresa u organización) debe reportarlo con el área de seguridad informática o apoyarse con una empresa especializada en ciberseguridad como SISAP, para que evalúen el riesgo y tomen las acciones necesarias entre las que podrían estar:

– Aislar los dispositivos que tuvieron contacto con el correo

– Restaurar por completo los dispositivos con una copia de seguridad libre de riesgos.

– Efectuar cambio de contraseñas en caso hubieran caído en el engaño de proporcionar usuario y contraseña.

EJEMPLOS DE DENUNCIA

Ejemplo de phishing recibido en el correo de una persona particular:

Ejemplo de cómo reportar un correo de phishing en correos Outlook y Hotmail:

Ejemplo de cómo reportar un correo de phishing en Gmail:

OTRAS RECOMENDACIONES

Para minimizar los daños que un ataque cibernético puede ocasionar, Utrera brinda las siguientes recomendaciones:

– Elaborar una correcta gestión de contraseñas.

– Evitar utilizar la misma contraseña en distintas plataformas (un error muy común).

– Utilizar gestionadores de contraseñas para que ellos generen las llaves seguras.

– Utilizar antivirus, es muy importante actualizarlo constantemente a la versión más reciente.

– Actualizar el navegador (Chrome, Safari, etc.) a su última versión y en general todos los programas de uso cotidiano.